สธ412 ความมั่นคงของระบบสารสนเทศ

BS412 Information System security

แหล่งข้อมูลแนะนำ

แผนการเรียนการสอน

| 2562-1_มคอ.3_สธ412_infosyssecure.pdf | |

| File Size: | 330 kb |

| File Type: | |

ดาวน์โหลดเอกสารประกอบการเรียนการสอน

สัปดาห์ที่ 1

คาบแรก : แนะนำรายวิชา กฎระเบียบ ข้อบังคับในการเรียนการสอน และสอบวัดความรู้พื้นฐาน

|

คาบที่สอง : บทที่ 1 การรักษาความปลอดภัยข้อมูล Part1

|

|

| ||||||||||||

สัปดาห์ที่ 2

|

คาบแรก: บทที่ 1 การรักษาความปลอดภัยข้อมูล Part2

|

|

| ||||||||||||

|

คาบที่สอง: บทที่ 1 การรักษาความปลอดภัยข้อมูล Part3

|

|

| ||||||||||||

สัปดาห์ที่ 3

หยุดวันอาสาฬหบูชาและเข้าพรรษา

และผู้สอนเดินทางไปอบรมการใช้งาน IoT ด้วย ESP32

หยุดวันอาสาฬหบูชาและเข้าพรรษา

และผู้สอนเดินทางไปอบรมการใช้งาน IoT ด้วย ESP32

สัปดาห์ที่ 4

|

คาบแรก : บทที่ 2 การกำกับดูแลการรักษาความปลอดภัย (IT Security Governance)

|

|

| ||||||||||||

|

คาบที่สอง : บทที่ 3 การป้องกันการเจาะระบบ Part1

|

|

| ||||||||||||

สัปดาห์ที่ 5

|

คาบแรก : บทที่ 3 การป้องกันการเจาะระบบ Part2

|

|

| ||||||||||||

|

คาบที่สอง : บทที่ 3 การป้องกันการเจาะระบบ Part3

|

|

| ||||||||||||

สัปดาห์ที่ 6

คาบแรก : งดเรียนเนื่องจากมีงานสัปดาห์วิทยาศาสตร์แห่งชาติ

|

คาบที่สอง : ปฏิบัติการที่ 1.1 ติดตั้ง Kali Linux บน USB Drive เตรียมคอมพิวเตอร์และ USB Drive ขั้นต่ำ 16 GB มาติดตั้งพร้อมกัน ณ ห้องโปรเจค

ทำการดาวน์โหลดไฟล์ทั้ง 4 ไฟล์ ตามปุ่มทั้ง 4 ปุ่มนี้ - kali linux จะดาวน์โหลด 32 bit หรือ 64 นั้นขึ้นอยู่กับคอมพิวเตอร์ของนักศึกษา (แต่คอมพิวเตอร์รุ่นใหม่ๆส่วนมากจะใช้ 64 bit) - win32 disk imager ไว้ใช้สำหรับทำ USB ให้เป็นไดร์ฟ Kali Linux - MD5 & SHA Checksum Utility ใช้สำหรับตรวจสอบไฟล์ Kali ที่ดาวน์โหลดมาว่าถูกต้องหรือไม่ - Kali Linux Revealed เป็นคู่มือการติดตั้งและใช้งาน Kali เบื้องต้น ให้นักศึกษาทำตามในหน้า 19 - 20 - การ Clean USB ด้วย Diskpart เป็นการ Clean USB ด้วยวิธีการขั้นสูงขึ้น เพื่อใช้ในกรณีที่ต้องการทำ Bootable USB หรือการทำความสะอาด USB ในกรณีที่ไม่ต้องการใช้งาน Kali Linux ใน USB นั้นแล้ว ให้ทำตามขั้นตอนที่ 1-16 (อาจารย์จะสาธิตให้ดูในห้องเรียน) |

สัปดาห์ที่ 7

|

คาบแรก : ปฏิบัติการที่ 2 การแฮ็ก WiFi ด้วย aircrack -ng บน Kali Linux (ในสภาพแวดล้อมปิด)

|

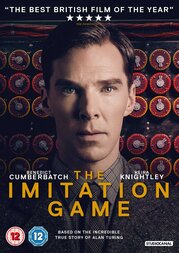

คาบชดเชย : ชมภาพยนตร์เรื่อง The Imitation Game ซึ่งเป็นภาพยนตร์ชีวประวัติของ Alan Turing บิดาแห่งคอมพิวเตอร์ และเป็นผู้ที่ทำให้เกิดความก้าวหน้าในวิทยาการถอดรหัส

คาบที่สอง : แบ่งกลุ่มเป็น 2 ทีม เพื่อจำลองทีมโจมตี (Red Team) และทีมป้องกัน (Blue Team) โดยสมมุติพื้นที่มหาวิทยาลัยแม่โจ้-แพร่ เฉลิมพระเกียรติ

สัปดาห์ที่ 8

คาบแรก : การนำเสนอผลการศึกษาค้นคว้า OWASP 10 v.2017 ส่วนที่ 1 โดยมีลำดับการนำเสนอดังนี้

- A1 Injection

- A2 Broken Authentication

- A3 Sensitive Data Exposure

- A4 XML External Entities

- A1 Injection

- A2 Broken Authentication

- A3 Sensitive Data Exposure

- A4 XML External Entities

คาบที่สอง : การนำเสนอผลการศึกษาค้นคว้า OWASP 10 v.2017 ส่วนที่ 2 โดยมีลำดับการนำเสนอดังนี้

- A5 Broken Access Control

- A6 Security Misconfiguration

- A7 Cross-Site Scripting

- A8 Insecure Deserialization

- A5 Broken Access Control

- A6 Security Misconfiguration

- A7 Cross-Site Scripting

- A8 Insecure Deserialization

สัปดาห์ที่ 9

สอบกลางภาค

สอบกลางภาค

สัปดาห์ที่ 10

คาบแรก : เฉลยข้อสอบกลางภาค

|

คาบที่สอง : บทที่ 4 การเข้ารหัส (Cryptography) Part1

|

|

| ||||||||||||

สัปดาห์ที่ 11

|

คาบแรก: บทที่ 4 การเข้ารหัส (Cryptography) Part2

|

|

| ||||||||||||

|

คาบที่สอง: บทที่ 4 การเข้ารหัส (Cryptography) Part3

|

|

| ||||||||||||

สัปดาห์ที่ 12

คาบแรก : ปฏิบัติการที่ 3 PGP Encryption & Steganography

3.1 ให้นศ.เขียนอธิบายขั้นตอนการทำงานของการเข้ารหัสแบบ PGP ด้วยโปรแกรม GoAnywhere openPGP พร้อมการทำ Digital Signature

ทั้งการ Encrypt-Decrypt และ Sign-Verify

(กำหนดให้ใช้ RSA2048)

ด้วยโปรแกรม MS PowerPoint ลงชื่อ-นามสกุล รหัสนศ. ให้เรียบร้อย

จากนั้นแปลงไฟล์เป็น PDF โดยตั้งชื่อไฟล์เป็น "BS412 Assignment3-1 PGP รหัสนศ."

เข้ารหัสไฟล์ PDF ด้วย Public Key ของอาจารย์ แล้วให้ส่งไฟล์ PDF ที่เข้ารหัสแล้ว มาที่อีเมลของอาจารย์ [email protected]

กำหนดส่งภายในวันพุธที่ 18 ก.ย. 62 เวลาไม่เกิน 24.00 น.

3.1 ให้นศ.เขียนอธิบายขั้นตอนการทำงานของการเข้ารหัสแบบ PGP ด้วยโปรแกรม GoAnywhere openPGP พร้อมการทำ Digital Signature

ทั้งการ Encrypt-Decrypt และ Sign-Verify

(กำหนดให้ใช้ RSA2048)

ด้วยโปรแกรม MS PowerPoint ลงชื่อ-นามสกุล รหัสนศ. ให้เรียบร้อย

จากนั้นแปลงไฟล์เป็น PDF โดยตั้งชื่อไฟล์เป็น "BS412 Assignment3-1 PGP รหัสนศ."

เข้ารหัสไฟล์ PDF ด้วย Public Key ของอาจารย์ แล้วให้ส่งไฟล์ PDF ที่เข้ารหัสแล้ว มาที่อีเมลของอาจารย์ [email protected]

กำหนดส่งภายในวันพุธที่ 18 ก.ย. 62 เวลาไม่เกิน 24.00 น.

3.2 ให้นักศึกษาทำ Steganography ข้อความหรือภาพเข้ากับไฟล์รูปภาพ โดยใช้เครื่องมือข้างต้น (Password จะบอกในห้องเรียน)

โดยในข้อความหรือรูปภาพจะต้องมีการระบุ ชื่อ-นามสกุล รหัสนักศึกษา

เมื่อทำการ Encode เสร็จแล้วให้ส่งไฟล์ภาพที่ Encode แล้ว มาที่เมล [email protected]

โดยตั้งชื่อไฟล์เป็น "BS412 Assignment3-2 Steg รหัสนศ."

กำหนดส่งภายในวันอังคารที่ 17 ก.ย. 62 เวลาไม่เกิน 24.00 น.

โดยในข้อความหรือรูปภาพจะต้องมีการระบุ ชื่อ-นามสกุล รหัสนักศึกษา

เมื่อทำการ Encode เสร็จแล้วให้ส่งไฟล์ภาพที่ Encode แล้ว มาที่เมล [email protected]

โดยตั้งชื่อไฟล์เป็น "BS412 Assignment3-2 Steg รหัสนศ."

กำหนดส่งภายในวันอังคารที่ 17 ก.ย. 62 เวลาไม่เกิน 24.00 น.

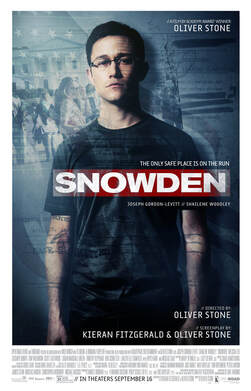

คาบที่สอง : ชมภาพยนตร์เรื่อง Snowden

สัปดาห์ที่ 13

|

คาบแรก : บทที่ 5 Network Security

|

| ||||||

|

คาบที่สอง : ปฏิบัติการที่ 4 - ความแตกต่างระหว่าง FTP และ SFTP และการดักจับแพ็คเกจ

|

สัปดาห์ที่ 14

|

คาบแรก : บทที่ 6 การป้องกันไวรัส Part1

|

|

| ||||||||||||

|

คาบที่สอง : บทที่ 6 การป้องกันไวรัส Part2

|

|

| ||||||||||||

สัปดาห์ที่ 15

คาบแรก : ปฏิบัติการที่ 5 - การทดสอบภัยคุกคามของระบบด้วย Keylogger และ Trojan

|

คาบที่สอง : ปฏิบัติการที่ 6 - การทดสอบการโจมตี

6.1 การสแกนเป้าหมายด้วย NMAPบน Kali Linux 6.2 การโจมตี DoS เว็บเซิฟเวอร์ด้วยเครื่องมือ HPING3 บน Kali Linux |

สัปดาห์ที่ 16

สรุปเนื้อหาก่อนสอบปลายภาค

สอบปลายภาค